Chiến lược 3 bước giúp SOC hóa giải các cuộc tấn công đa hệ điều hành (Multi-OS)

- 14 thg 4

- 5 phút đọc

Trong môi trường doanh nghiệp hiện nay, nhân viên không còn chỉ sử dụng duy nhất một hệ điều hành. Một tổ chức có thể vận hành song song máy tính Windows của khối văn phòng, MacBook của ban lãnh đạo, hạ tầng Linux của đội ngũ kỹ thuật và hàng loạt thiết bị di động cá nhân. Chính sự đa dạng này đã tạo ra một "mảnh đất màu mỡ" cho các cuộc tấn công đa nền tảng.

Khi kẻ tấn công có thể dễ dàng di chuyển giữa các hệ điều hành, các đội ngũ vận hành an ninh (SOC) thường rơi vào thế bị động do quy trình xử lý bị phân mảnh. Bài viết này sẽ giúp bạn hiểu rõ thách thức và cách tối ưu hóa quy trình phòng thủ chỉ với 3 bước cốt lõi.

Tại sao tấn công Multi-OS lại là "cơn ác mộng" với các đội SOC?

Thông thường, mỗi hệ điều hành sẽ có những công cụ giám sát và quy trình xử lý riêng biệt. Kẻ tấn công lợi dụng kẽ hở này để thực hiện các chiến dịch xâm nhập xuyên suốt nhiều nền tảng. Khi đó, đội ngũ SOC phải đối mặt với hàng loạt rào cản:

Xác minh chậm trễ: Việc phải chuyển đổi qua lại giữa nhiều công cụ khác nhau khiến việc đánh giá mức độ nghiêm trọng của sự cố mất nhiều thời gian hơn.

Tầm nhìn bị hạn chế: Khó có thể nhìn thấy bức tranh toàn cảnh của cuộc tấn công ở giai đoạn sớm nếu dữ liệu nằm rải rác.

Quá tải nhân sự: Các sự cố không được xử lý triệt để ngay từ đầu dẫn đến việc phải chuyển lên cấp cao hơn (escalation), gây áp lực cho các chuyên gia trình độ cao.

Hệ quả là kẻ tấn công có thêm "thời gian vàng" để đánh cắp mật khẩu, cài cắm mã độc lâu dài hoặc thâm nhập sâu hơn vào hệ thống cốt lõi.

Quy trình 3 bước để kiểm soát rủi ro đa nền tảng

Để không bị tụt lại phía sau, các đội SOC hàng đầu hiện nay đã áp dụng quy trình xử lý nhất quán và xuyên suốt. Dưới đây là 3 bước thực tế để đối phó với mối đe dọa này:

Bước 1: Đưa phân tích đa nền tảng vào giai đoạn phân loại ban đầu (Triage)

Sai lầm phổ biến nhất là giả định một loại mã độc sẽ hoạt động giống hệt nhau trên mọi hệ điều hành. Thực tế, một tệp tin độc hại trên Windows có thể có hành vi và mức độ rủi ro hoàn toàn khác khi chạy trên macOS.

Đặc biệt, macOS thường bị coi là "an toàn hơn" nên đôi khi bị lơ là trong quá trình giám sát. Tuy nhiên, đây lại là mục tiêu giá trị cao vì thường được sử dụng bởi các cấp quản lý hoặc đội ngũ lập trình viên.

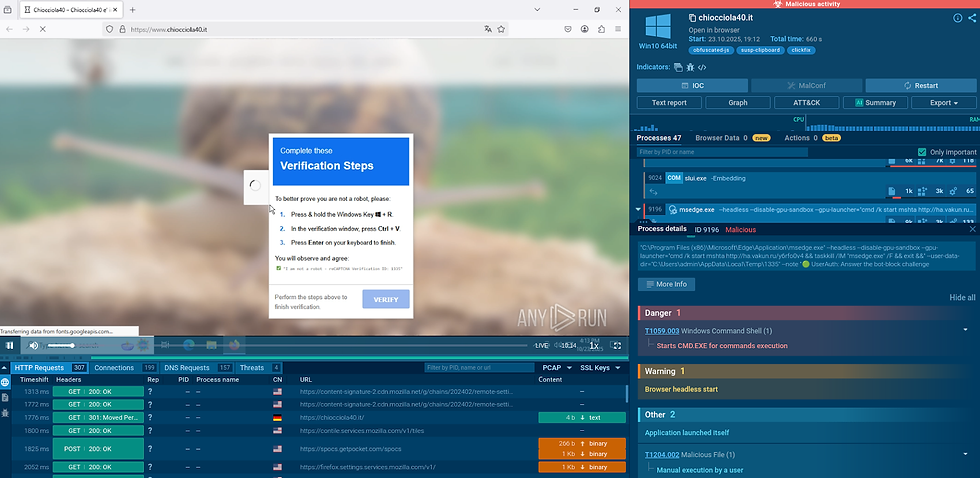

Ví dụ thực tế từ chiến dịch "ClickFix": Kẻ tấn công sử dụng quảng cáo giả mạo để lừa người dùng cài đặt một công cụ hỗ trợ mã nguồn. Tùy vào việc người dùng dùng máy tính gì, chúng sẽ đưa ra các chỉ dẫn khác nhau. Trên macOS, chúng lừa người dùng thực thi lệnh trong Terminal để cài đặt mã độc "AMOS Stealer" nhằm lấy trộm dữ liệu trình duyệt, mật khẩu và các tệp tin nhạy cảm.

Nếu SOC thực hiện phân tích đa nền tảng ngay từ đầu, họ sẽ sớm nhận diện được cách thức tấn công thay đổi theo từng hệ điều hành để có biện pháp ngăn chặn kịp thời.

Bước 2: Duy trì một quy trình điều tra tập trung duy nhất

Thay vì tách rời một sự cố thành nhiều cuộc điều tra nhỏ lẻ trên Windows, Linux hay macOS, các đội SOC nên đưa tất cả vào một luồng công việc (workflow) thống nhất.

Việc chia nhỏ cuộc điều tra chỉ khiến dữ liệu bị phân tán và làm chậm tốc độ phản ứng. Một quy trình hợp nhất sẽ giúp:

Giảm bớt các thao tác thừa và quản lý chứng cứ dễ dàng hơn.

Giúp chuyên viên nắm bắt được toàn bộ lộ trình di chuyển của kẻ tấn công.

Đảm bảo các hành động phản ứng được thực hiện đồng bộ trên mọi môi trường.

Bước 3: Chuyển hóa khả năng quan sát thành hành động nhanh chóng

Chỉ nhìn thấy hoạt động của kẻ tấn công là chưa đủ; quan trọng là phải hiểu và ngăn chặn chúng thật nhanh. Trong các cuộc tấn công Multi-OS, dữ liệu thường giống như những mảnh ghép hình nằm rải rác.

SOC cần các công cụ hỗ trợ để "ghép hình" tự động thông qua:

Các báo cáo tổng hợp tự động và hiển thị rõ ràng các dấu hiệu xâm nhập (IOC).

Sử dụng trí tuệ nhân tạo (AI) để hỗ trợ phân tích hành vi phức tạp.

Trình bày thông tin trực quan để người vận hành đưa ra quyết định ngăn chặn ngay lập tức, thay vì mất thời gian tổng hợp thủ công.

Những con số biết nói từ việc tối ưu hóa quy trình

Việc chuẩn hóa quy trình xử lý đa nền tảng không chỉ giúp hệ thống an toàn hơn mà còn mang lại hiệu quả vận hành vượt trội:

Tăng hiệu suất làm việc: Năng suất của đội SOC có thể tăng gấp 3 lần.

Rút ngắn thời gian phản ứng: Giảm trung bình 21 phút cho mỗi ca xử lý sự cố (MTTR).

Giảm áp lực nhân sự: Giảm 20% khối lượng công việc cho nhân sự cấp 1 và bớt 30% các vụ việc phải chuyển lên cấp trên.

Cải thiện tâm lý: 94% người dùng cảm thấy việc đánh giá sự cố trở nên nhanh chóng và dễ dàng hơn, giúp giảm tình trạng "mệt mỏi vì cảnh báo" (alert fatigue).

Trong cuộc đua với tội phạm mạng, thời gian chính là yếu tố quyết định. Tấn công đa hệ điều hành chỉ thành công khi chúng ta phản ứng chậm và thiếu sự liên kết. Bằng cách hợp nhất quy trình và tối ưu hóa khả năng quan sát, doanh nghiệp có thể chủ động ngăn chặn các rủi ro nghiêm trọng trước khi chúng kịp gây ra thiệt hại thực sự.

Tham khảo: The Hacker News

Bình luận