OAuth Token: Lỗ hổng “cửa hậu” bảo mật mà nhiều doanh nghiệp vẫn chưa kiểm soát được

- 1 ngày trước

- 4 phút đọc

Trong nhiều năm qua, doanh nghiệp đã đầu tư mạnh vào các lớp phòng thủ như MFA, endpoint protection hay zero trust. Tuy nhiên, một blind spot khác đang ngày càng bị tin tặc khai thác mạnh hơn nhưng vẫn chưa được kiểm soát đúng mức: OAuth token và quyền truy cập của ứng dụng bên thứ ba.

Theo cảnh báo mới từ giới nghiên cứu bảo mật, OAuth đang trở thành một trong những con đường xâm nhập hiệu quả nhất để tin tặc vượt qua cơ chế xác thực truyền thống và truy cập trực tiếp vào môi trường SaaS của doanh nghiệp.

Vì sao OAuth trở thành mục tiêu mới của tin tặc?

OAuth được thiết kế để cho phép người dùng cấp quyền cho ứng dụng bên thứ ba truy cập dữ liệu hoặc dịch vụ mà không cần chia sẻ mật khẩu.

Mô hình này giúp tăng trải nghiệm sử dụng và hỗ trợ tích hợp nhanh giữa các nền tảng như:

Microsoft 365

Google Workspace

Salesforce

Slack

Các công cụ AI và automation platform

Tuy nhiên, nếu OAuth token hoặc refresh token bị đánh cắp, kẻ tấn công có thể sử dụng chúng như credential hợp lệ, từ đó:

Truy cập trực tiếp vào hệ thống

Vượt qua MFA

Né tránh nhiều cơ chế phát hiện đăng nhập bất thường

Duy trì persistence trong thời gian dài

Nói cách khác, thay vì “hack vào”, attacker đang đi qua cửa chính bằng chìa khóa hợp lệ.

Vụ Drift cho thấy mức độ nguy hiểm của OAuth compromise

Một minh chứng điển hình là sự cố bảo mật liên quan đến Drift (nay thuộc Salesloft).

Theo báo cáo, nhóm tấn công UNC6395 đã đánh cắp OAuth refresh token của Drift và sử dụng chúng để truy cập vào hơn 700 môi trường Salesforce của khách hàng.

Vì các token này vốn đã được cấp quyền hợp pháp cho ứng dụng Drift, cuộc tấn công đã vượt qua hoàn toàn: MFA, Login anomaly detection, Nhiều lớp identity security truyền thống

Sau khi xâm nhập, attacker tiếp tục mở rộng phạm vi tấn công bằng cách:

Trích xuất dữ liệu doanh nghiệp

Thu thập credential nội bộ

Đánh cắp AWS access key

Lấy Snowflake token

Pivot sang các hệ thống khác trong môi trường doanh nghiệp

CISOs biết đây là vấn đề - nhưng phần lớn vẫn chưa giải quyết được

Mặc dù mức độ nhận thức về rủi ro OAuth đang tăng cao, nhiều doanh nghiệp vẫn chưa có khả năng kiểm soát thực tế.

Một tỷ lệ lớn doanh nghiệp (45%) hiện không triển khai bất kỳ cơ chế nào để giám sát quyền cấp OAuth ở quy mô toàn hệ thống.

Trong số các tổ chức còn lại, nhiều đơn vị (33%) vẫn đang vận hành bằng các quy trình thủ công -

theo dõi quyền cấp qua bảng tính, rà soát quyền truy cập theo từng đợt không định kỳ, hoặc phụ thuộc vào nhân viên tự báo cáo khi phát hiện ứng dụng có hành vi bất thường.

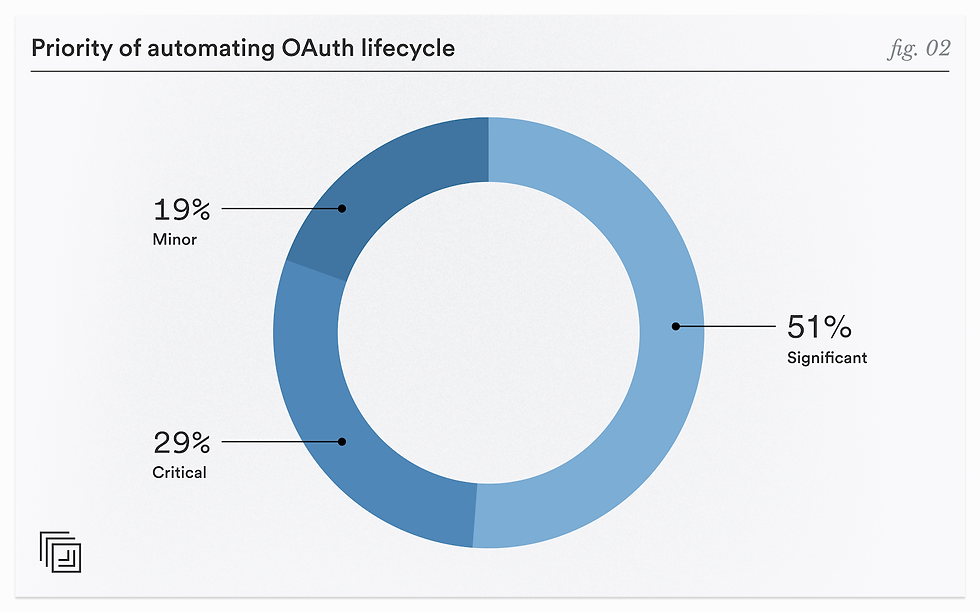

Tóm lại, theo nghiên cứu từ Material Security:

80% lãnh đạo an ninh mạng xem unmanaged OAuth grants là rủi ro nghiêm trọng hoặc đáng kể

45% tổ chức chưa giám sát OAuth grants ở quy mô toàn doanh nghiệp

33% khác vẫn dựa vào quy trình thủ công, như spreadsheet hoặc rà soát ad-hoc

Nhận thức có, nhưng năng lực kiểm soát chưa theo kịp

Thực tế cho thấy nhiều tổ chức hiểu vấn đề, nhưng chưa có đủ công cụ hoặc quy trình để xử lý hiệu quả.

Spreadsheet không phải là công cụ phản ứng mối đe dọa - nó chỉ là bản ghi của những rủi ro mà tổ chức chưa thực sự nhìn thấy.

Vì sao mô hình kiểm tra OAuth một lần là không đủ?

Nhiều doanh nghiệp hiện chỉ đánh giá ứng dụng OAuth tại thời điểm cài đặt, chẳng hạn:

Ứng dụng yêu cầu scope gì?

Vendor có uy tín không?

Permission có vượt mức cần thiết không?

Tuy nhiên, cách tiếp cận này bỏ sót một thực tế quan trọng:

Một ứng dụng hợp pháp hôm nay vẫn có thể trở thành nguồn rủi ro nếu chính ứng dụng đó bị compromise trong tương lai.

Đó cũng chính là điều đã xảy ra trong vụ Drift. Ứng dụng không độc hại tại thời điểm được phê duyệt - nhưng credential của nó bị đánh cắp và trở thành công cụ cho attacker.

Doanh nghiệp cần làm gì để giảm rủi ro OAuth?

Để bảo vệ môi trường SaaS hiện đại, doanh nghiệp cần chuyển từ mô hình approve-and-forget sang continuous monitoring.

1. Giám sát liên tục hành vi của OAuth-connected apps

Theo dõi các tín hiệu bất thường như:

API call tăng đột biến

Truy cập dữ liệu ngoài pattern thông thường

Hành vi ngoài giờ hoạt động

Query nhắm vào dữ liệu nhạy cảm

2. Đánh giá blast radius theo mức độ đặc quyền

Không phải OAuth grant nào cũng có cùng mức rủi ro. Ví dụ:

Token của tài khoản nhân viên thông thường → impact giới hạn

Token của admin / executive / privileged user → rủi ro nghiêm trọng

3. Tự động hóa quy trình phản ứng

Thiết lập playbook để: Revoke app ngay khi phát hiện malicious behavior - Escalate review khi trusted app có dấu hiệu bất thường - Alert SOC theo risk-based prioritization

Kết luận

Khi số lượng ứng dụng SaaS, AI tools và nền tảng tích hợp ngày càng tăng, OAuth token đang nhanh chóng trở thành một phần không thể tránh khỏi trong môi trường doanh nghiệp hiện đại.

Nhưng nếu không có khả năng giám sát, đánh giá và kiểm soát lifecycle của các token này, doanh nghiệp có thể đang vô tình để lại một “cửa hậu hợp pháp” cho tin tặc ngay trong hệ thống của mình.

OAuth không còn chỉ là vấn đề về identity management - mà đã trở thành một bề mặt tấn công chiến lược trong bảo mật doanh nghiệp hiện đại.

----

Nguồn tham khảo: The Hacker News / Material Security

Bình luận