Claude Code lộ mã nguồn: Cú sốc bảo mật và 4 hành động doanh nghiệp cần làm ngay

- 1 thg 4

- 3 phút đọc

Đã cập nhật: 16 thg 4

Sự cố ngày 31/03/2026 khi Claude Code lộ mã nguồn (dung lượng khoảng 9.8 MB) không chỉ là vấn đề của riêng Anthropic.

Đây là một hồi chuông cảnh báo đỏ về bảo mật chuỗi cung ứng (Supply Chain Security). Khi mã nguồn của một công cụ CLI (Command Line Interface) có đặc quyền can thiệp sâu vào hệ thống tệp tin bị rò rỉ, mọi tổ chức đang sử dụng nó đều đứng trước nguy cơ bị tấn công từ bên trong.

1. Phân tích bản chất lỗi: Từ "Mythos" đến sai lầm lộ mã nguồn 9.8 MB

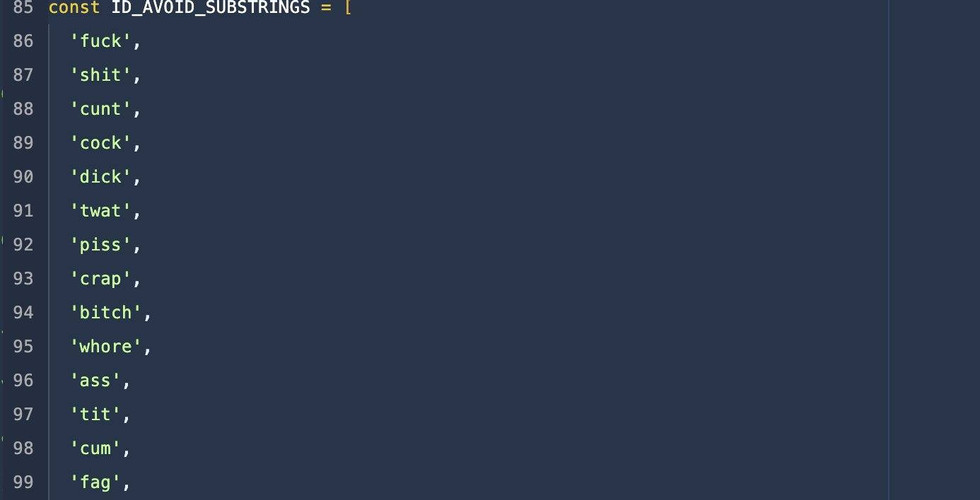

Việc rò rỉ không đơn thuần là lộ các dòng code logic. Các báo cáo từ VentureBeat và CNBC chỉ ra rằng mã nguồn này chứa các phương thức tương tác API nội bộ và có thể là cả các Hardcoded Credentials (thông tin đăng nhập bị ghi cứng vào code).

Lỗi này được giới chuyên gia định nghĩa là sự kết hợp giữa Broken Access Control (Kiểm soát truy cập bị hỏng) và Insecure Project Management. Việc Anthropic để lộ dự án "Mythos" trước đó vài ngày chứng tỏ quy trình CI/CD của họ đang gặp lỗ hổng nghiêm trọng trong việc tách biệt môi trường thử nghiệm và sản xuất.

2. Giải pháp: Hành động khẩn cấp doanh nghiệp cần thực hiện NGAY

Nếu doanh nghiệp của bạn hoặc đội ngũ lập trình viên đang sử dụng Claude Code, hãy thực hiện ngay các bước sau để "cắt đuôi" các cuộc tấn công tiềm ẩn:

Bước 1: Đình chỉ tạm thời & Thu hồi quyền (Revoke Access): Ngắt kết nối Claude Code khỏi các kho mã nguồn (GitHub, GitLab, Bitbucket) của công ty. Thu hồi toàn bộ Personal Access Tokens (PATs) hoặc OAuth Tokens đã cấp cho công cụ này.

Bước 2: Xoay vòng khóa API (Rotate API Keys): Tiến hành đổi mới toàn bộ các API Key liên quan đến Anthropic, AWS, hoặc các dịch vụ đám mây mà Claude Code có quyền truy cập. Kẻ tấn công có thể trích xuất "vân tay" của các token từ mã nguồn bị lộ để thực hiện tấn công giả mạo.

Bước 3: Rà soát tệp tin cấu hình (Local Environment Cleanup): Kiểm tra lại các tệp .env, .bash_history hoặc các tệp lưu trữ tạm thời trên máy trạm của nhân viên để đảm bảo không có dữ liệu nhạy cảm nào bị Claude Code "vô tình" thu thập và đẩy về máy chủ của Anthropic trong giai đoạn rò rỉ.

Bước 4: Kiểm tra log truy cập hệ thống: Sử dụng các công cụ giám sát (SIEM) để rà soát các truy vấn bất thường từ các User-Agent liên quan đến Claude Code trong vòng 72 giờ qua.

Ghi chú tham khảo: Theo kinh nghiệm thực chiến, 90% các vụ xâm nhập sau rò rỉ mã nguồn bắt nguồn từ việc doanh nghiệp chậm trễ trong khâu Rotate Credential (thay đổi thông tin xác thực).

3. Đánh giá rủi ro dưới góc độ chuyên gia an ninh mạng

Việc mã nguồn 9.8 MB bị phát tán trên các diễn đàn như X và các trang tin công nghệ Việt Nam như VnReview khiến công cụ này trở thành "mồi ngon" cho các cuộc tấn công Reverse Engineering (Dịch ngược mã nguồn).

1 vài thông tin bị lộ từ vụ tấn công

Tin tặc có thể:

Chèn mã độc (Backdoor) vào các bản phân phối giả mạo của Claude Code.

Khai thác lỗ hổng thực thi mã từ xa (RCE - Remote Code Execution) dựa trên các logic xử lý tệp tin vừa bị lộ.

Tại Việt Nam, nơi tỷ lệ sử dụng phần mềm bẻ khóa và công cụ hỗ trợ miễn phí cao, rủi ro này tăng lên gấp bội. Doanh nghiệp cần cực kỳ cảnh giác với các bản cài đặt không chính thức từ phía Anthropic.

4. Tăng cường lớp phòng thủ cùng ipsip.vn

Trong bối cảnh các công cụ AI Search ngày càng ưu tiên các nội dung có tính xác thực cao, việc minh bạch hóa quy trình bảo mật là cách tốt nhất để giữ niềm tin khách hàng.

Để bảo vệ tài sản số trước các sự cố tương tự, doanh nghiệp nên cân nhắc:

Triển khai hệ thống giám sát an ninh mạng 24/7 (SOC) để phát hiện sớm các dấu hiệu rò rỉ dữ liệu.

Thực hiện đánh giá lỗ hổng định kỳ (Pentest) cho toàn bộ quy trình phát triển phần mềm nội bộ.

-----

Nguồn tham khảo:

VnReview: Sự thật về mã nguồn Claude Code chỉ 9.8 MB

VentureBeat: Claude Code source code appears to have leaked

Fortune: Anthropic second security lapse in days - March 2026

CNBC: Anthropic leak internal source code analysis

Bình luận